Hospitales sin acceso a los datos de sus pacientes, supermercados que no reciben alimentos por problemas en el sistema de logística o reparto, la paralización de la gestión del agua potable o regiones sin suministro eléctrico por el bloqueo de una central eléctrica. Cuando se habla de ciberamenazas a infraestructuras críticas la escena puede convertirse en una película apocalíptica. Una amenaza que en España ha tenido un aumento del 43% según analistas especializados y —aunque aún no ha resultado en su cara más dura— incrementa cada año la virulencia con el auge de las tensiones geopolíticas.

«Los enemigos de Europa no solo usan misiles y tanques para agredirnos (…)recurren a las redes sociales para desinformar, para polarizar a la población, y usan ciberataques articulados con inteligencia artificial (IA) (…) para comprometer nuestras comunicaciones, nuestros servicios públicos y por tanto nuestra forma de vida», ha argumentado Pedro Sánchez, presidente del Gobierno.

«Solo Europa va a saber proteger a Europa y España va a contribuir» indicaba Pedro Sánchez tras anunciar que «España alcanzará el gasto del 2% en Defensa en 2025». El Consejo de Ministros ha aprobado este martes un ambicioso plan de inversiones y gasto para cumplir con los compromisos en materia de Defensa y Seguridad con la OTAN y la Unión Europea. Entre los objetivos está la creación de un «escudo digital para España contra los hackers extranjeros», ha dicho Sánchez.

Omicrono

El presidente ha detallado que el plan tiene cinco grandes pilares. La ciberseguridad es el segundo de esta lista, con un 31% del presupuesto y se dirigirá a elaborar, fabricar y adquirir nuevas capacidades de telecomunicaciones y ciberseguridad tanto de uso militar como civil.

¿Qué son las infraestructuras críticas?

Las infraestructuras críticas o esenciales son aquellas empresas o servicios relevantes para el correcto funcionamiento de una sociedad, según detalla el INCIBE (Instituto Nacional de Ciberseguridad). Pueden ser organismos oficiales o empresas privadas y la lista abarca toda clase de sectores: desde hospitales, pasando por la infraestructura eléctrica, hasta la cadena de suministro de alimentos o los servicios bancarios que cada día gestionan millones de transacciones económicas.

Según análisis de la empresa de ciberseguridad Pandora FMS (partiendo de informes del INCIBE) los ciberataques a operadores esenciales en España se dispararon un 43% en 2024 a raíz del incremento de las tensiones geopolíticas actuales. En 2023 la cifra era de algo menos de 240 incidentes, pero en 2024 el número aumentó hasta los 341.

Esto es lo que tienes que hacer antes de meter la tarjeta en un cajero automático.

Los sectores transporte y financiero son los que más incidentes de estas características acumulan con un 24,6% y un 23,8% respectivamente. Aunque se ha reducido ligeramente el protagonismo del transporte entre los servicios más atacados pues, en 2023 representó un 25,5% de los ataques. El sector del agua es el único que crece ligeramente, pasando del 4,5% al 5% de las cifras analizadas de INCIBE en 2024.

Aún así, no se conocen caídas significativas que hayan afectado directamente a la población. «Sí, se producen ciberataques a infraestructuras críticas en España y es algo que va incrementando», explica Josep Albors, director de investigación y concienciación de ESET España a EL ESPAÑOL-Omicrono. «Pero no tenemos detalles de ello, porque los informes los gestiona el Centro Nacional de Protección de Infraestructuras Críticas o CNPIC y no se hacen públicos para no dar ideas a otros actores maliciosos», explica este experto.

«Sabemos por la gente encargada de responder a este tipo de amenazas que estos ataques se siguen produciendo, la mayoría de ellos se mitigan, pero estamos en una situación geopolítica actual bastante complicada y las amenazas siguen evolucionando», añade. Aunque Sánchez ha señalado directamente al «neoimperialismo de Putin», los expertos apuntan que las bandas apoyadas por estados responsables de estos ataques pueden proceder de Rusia, China, Irán o Corea del Norte, incluso países considerados como aliados o neutrales, casos de espionaje entre socios. «No voy a decir que es un todo contra todos, pero la sensación es que tenemos que estar vigilando que no te comprometan o utilicen a un tercero para llegar a ti», dice Albors.

Generar caos y robar datos

El objetivo de este tipo de ataques cuando se habla de ciberguerra e implica grupos de hacktivismo que se mueven por reivindicaciones políticas es crear el caos, bloquear sistemas esenciales para el funcionamiento de una población como puede ser la red eléctrica, fallos en las conexiones o los sistemas de transporte. En este sentido, los más visibles últimamente en España son acciones de propaganda como las del grupo NoName057 que reclaman en sus redes sociales el bloqueo de páginas web incluso de servicios esenciales como varios ministerios, pero no son ataques sofisticados.

«La principal consecuencia es que se están filtrando muchísimos datos, tanto de empresas como de usuarios, que luego son reutilizados en otros ataques más avanzados» recalca Albors. La filtración de datos en foros de la dark web es otra de las evidencias de esta constante rueda de cibercrimen.

Por poner un ejemplo, el pasado mes de marzo, la cuenta HackManac, dedicada a recopilar posibles ciberataques por todo el mundo, informaba de un nuevo hackeo a la compañía Endesa. El grupo AgencyInt aseguraba haber accedido a datos de más de 30 millones de clientes de sus servicios de electricidad y más de 8 millones de clientes de gas. Con el hackeo habría robado nombres, contactos y cuentas bancarias, además de facturas. Entre las víctimas de este ataque figuraban incluso varios ministerios.

«Esta información no está contrastada, pero genera una alarma«, explica Albors. Esos datos pueden venir de proveedores o filtraciones previas, no implica que esa empresa realmente haya sido hackeada recientemente. Independientemente, los datos retroalimentan nuevos hackeos en una cadena infinita donde, un buen día, el daño puede ser irreparable.

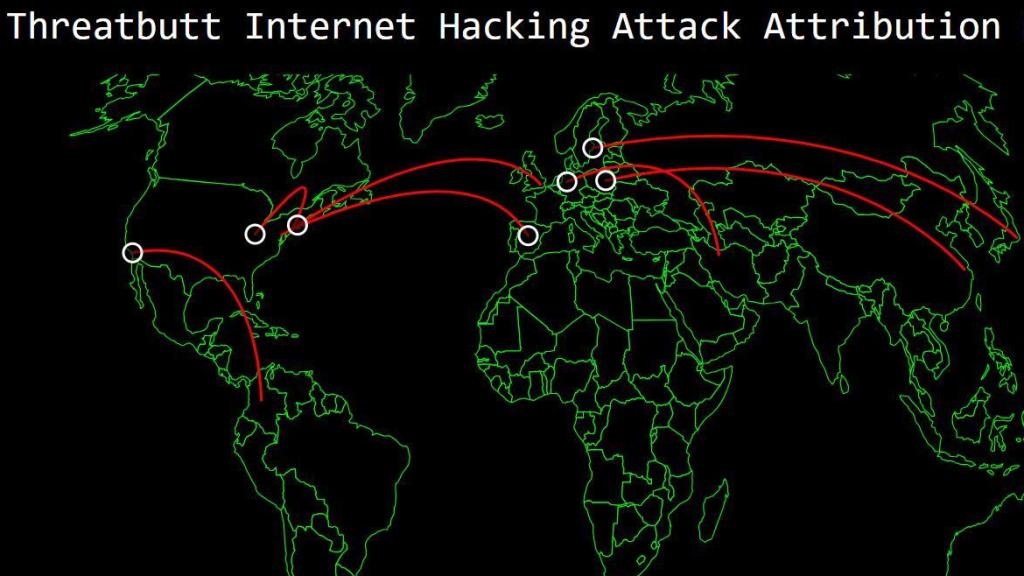

Mapa en tiempo real de ataques atribuidos (22/04/2025)

Omicrono

«Los ciberataques funcionan en forma de cadena, son varias piezas y pasos», explica el director de investigación de ESET. Un primer paso es reconocer el objetivo; el segundo, conseguir ese puente o clave de acceso para adentrarse en la infraestructura, los infostealers o el robo de datos son clave en estas primeras fases. A partir de ahí, se usan herramientas para reconocer la red interna y conseguir nuevas credenciales que tengan permisos o privilegios para realizar movimientos dentro. La permanencia es clave para robar más información o desplegar otras amenazas. En última instancia, se destruyen datos o se borran los pasos para que sea más difícil averiguar quién es el delincuente.

El uso de la Inteligencia Artificial

A nivel de phishing se usa mucho, para generar mensajes falsos creíbles de forma rápida. Sin embargo, «a nivel de código todavía les queda camino por recorrer», explica Albors. Las bandas aún no confían en la destreza de esta tecnología para generar niveles avanzados de APT, es decir, amenazas persistentes avanzadas, que puedan usar contra sus objetivos.

«Lo que sí vemos son piezas de código que se nota que han sido generadas por la IA para programar funciones recurrentes», indica este experto, pero añade que «no sería de extrañar que eso cambiara a medio o largo plazo».

Este experto en ciberseguridad aconseja reforzar la ciberseguridad en las Pymes «podemos implantar todos los mecanismos de defensa en las empresas del IBEX35, pero si nuestro tejido empresarial principal está indefenso, no sirve de nada. Otro punto a mejorar según Albors es la administración pública. «Estamos viendo muchas filtraciones en ayuntamientos y organismos oficiales, habría que rediseñar y ofrecer mayor seguridad, destinar más recursos».